ENDPOINT DATA PROTECTION (EDP)

Zabezpiecz każdy punkt końcowy i chroń cenne dane przed wydostaniem się z firmy.

Wykrywaj anomalie. Chroń swoje dane.

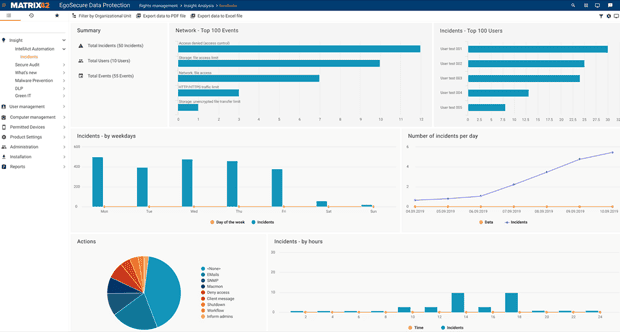

Wrażliwe dane opuszczają firmę każdego dnia. EDP chroni je przed nieautoryzowanym dostępem. Analizuje podejrzane zachowania, a wszelkie anomalie są szybko wykrywane w czasie rzeczywistym.

Pełna ochrona

Dane są automatycznie szyfrowane, aby zapobiec nieautoryzowanemu dostępowi, a w przypadku ich wykrycia dostęp i aplikacje są natychmiast blokowane. Możesz nawet skonfigurować własne wyzwalacze.

Zero zakłóceń

Chroń swoją firmę bez zakłócania przepływu pracy. Użytkownicy nie będą wiedzieć o jego obecności, a szkolenie nie jest wymagane. Po prostu pracuj jak zwykle - z kolejnym poziomem bezpieczeństwa.

Przejrzyste zabezpieczenia

Zobacz, dokąd trafiają Twoje dane i zidentyfikuj potencjalne słabe punkty w ustawieniach ochrony. IntellAct ocenia dane i wprowadza rozwiązania zapewniające ochronę.

Dumni członkowie:

Co może zrobić nasz EDP

Wgląd we wszystkie przepływy danych w sieci i tworzenie automatycznych wyzwalaczy w celu ich ochrony w oparciu o wstępnie zdefiniowane reguły.

IntellAct Automation analizuje dane wglądu i audytu. Możesz także porównać dane z normalnymi wartościami, aby automatycznie zidentyfikować wszelkie anomalie lub krytyczne problemy. Zmniejsza to nakład pracy administratorów i skraca czas reakcji.

Możesz także użyć Workflow Studio do wyzwalania dalszych działań i procesów w zależności od stanu sieci.

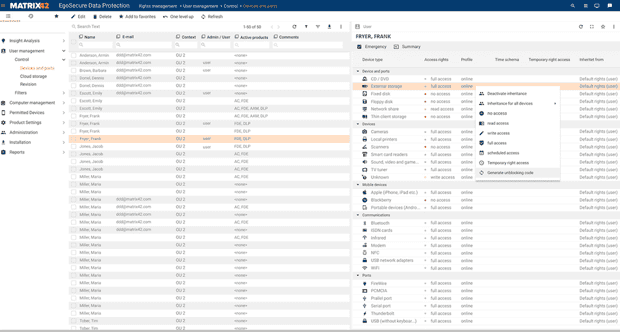

Przejmij pełną kontrolę nad urządzeniami, interfejsami i danymi w chmurze - i zapewnij bezpieczeństwo danych w każdym punkcie.

Możesz monitorować i kontrolować, w jaki sposób urządzenia lub interfejsy są używane w punktach końcowych, aby zapewnić najwyższe bezpieczeństwo danych. Zdefiniuj, kto może korzystać z czego i w jakim zakresie. Możesz również zrobić to samo dla usług w chmurze i pamięci masowej.

Ponadto, dzięki funkcji Device and Access Control, możesz zdecydować, którzy pracownicy mają dostęp do określonych kanałów transferu danych (takich jak Bluetooth, WiFi, smartfony i urządzenia USB). Zapobiega to nie tylko niewłaściwemu wykorzystaniu i utracie danych, ale także zapobiega przedostawaniu się złośliwego oprogramowania do sieci.

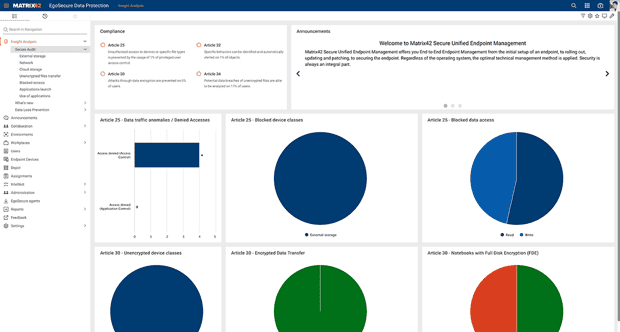

Jest również odporny na audyty zgodnie z Basel II, Sarbanes-Oxley i PCI.

Zobacz, jak dane przemieszczają się w Twojej organizacji w czasie rzeczywistym - i szybko zidentyfikuj wszelkie słabe punkty.

Wszystkie dane są rejestrowane i przechowywane zgodnie z przepisami EU-GDPR. Oznacza to, że nie tylko chronisz prawa swoich pracowników, ale także zachowujesz zgodność z przepisami.

Możesz także upewnić się, że dostęp do nich mają tylko upoważnieni członkowie zespołu, co zapewnia najwyższą prywatność.

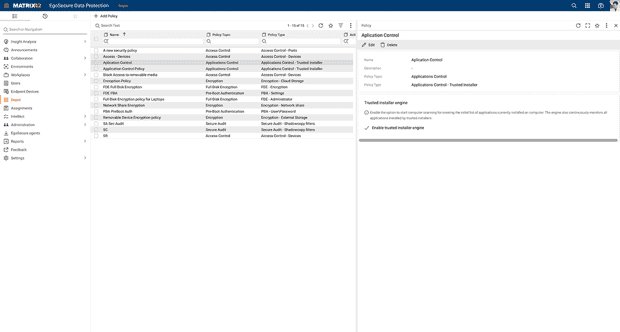

Zachowaj kontrolę nad wszystkimi swoimi aplikacjami.

Określ, którzy użytkownicy mają dostęp do jakich programów - i powstrzymaj nieautoryzowane i nieprawidłowo licencjonowane instalacje.

Nie tylko zapobiegniesz przedostawaniu się złośliwego oprogramowania do sieci firmowej,

ale także unikniesz ryzyka odpowiedzialności i kar finansowych podczas audytów.

Możesz także szybko wykrywać i zatrzymywać wirusy - często szybciej niż rozwiązania antywirusowe.

Seamless Anywhere Encryption zapewnia bezpieczeństwo danych poprzez szyfrowanie pamięci masowej, plików i urządzeń - bez spowalniania pracy.

Możesz kontrolować, kto może uzyskać dostęp do zaszyfrowanych danych, a nawet odszyfrować dane na urządzeniach zewnętrznych i w chmurze za pośrednictwem aplikacji mobilnej. Dodatkowe uwierzytelnianie chroni zaszyfrowane dyski twarde podczas usuwania sprzętu lub pomijania logowania do systemu Windows - dzięki czemu zawsze zachowujesz zgodność z EU-GDPR.

Szyfruj foldery i pliki w chmurze za pomocą kluczy szyfrujących przechowywanych bezpiecznie w Twojej organizacji. Możesz też szyfrować całe dyski i chronić poufne dane na laptopach z dostępem autoryzowanych użytkowników.

Dodatkowo, dzięki szyfrowaniu trwałemu, szyfrowaniu folderów lokalnych, szyfrowaniu urządzeń wymiennych, szyfrowaniu systemów Android i iOS oraz uwierzytelnianiu przed uruchomieniem systemu, możesz chronić dane swojej firmy w każdym możliwym punkcie.

.png?quality=low&width=620&height=350&name=EDP_Seamless_Anywhere_Encryption_en%20(2).png)

Więcej dzięki dodatkom

Nasze produkty EDP są dostępne z tymi opcjonalnymi dodatkami, które pomogą Twojej firmie szybko uzyskać kontrolę nad danymi.

DLP - Zapobieganie utracie i wyciekom danych

Ochrona przed kradzieżą i nieautoryzowanym ujawnieniem wysoce wrażliwych danych przy użyciu predefiniowanych wzorców wyszukiwania, zarówno na punkcie końcowym, urządzeniach zewnętrznych, w chmurze, jak i na serwerze plików.

Antywirus obsługiwany przez Bitdefender

Rozwiązanie antywirusowe NextGen (NGAV), zwiększające poziom bezpieczeństwa. Ochrona antywirusowa przed znanymi i nieznanymi zagrożeniami. Udowodniony wysoki wskaźnik wykrywalności. Wykrywanie zaawansowanego złośliwego oprogramowania przez certyfikowany program antywirusowy nowej generacji (NGAV) i silnik kontroli komunikacji aplikacji. Subskrypcja Matrix42 obejmuje następujące usługi: Aktualizacje i uaktualnienia, dostęp do portalu pomocy technicznej i bazy wiedzy, rozszerzone wsparcie telefoniczne.

Usługi Premium

Uzyskaj spersonalizowane, priorytetowe wsparcie i konserwację infrastruktury IT w trybie 24/7. Z dedykowaną osobą wsparcia, wyższymi umowami SLA i rozbudowanymi usługami konserwacyjnymi. Raz w roku otrzymasz również kontrolę stanu produktu, a także możliwość wyrażenia opinii na temat naszego produktu podczas corocznego okrągłego stołu.

.png?quality=low&width=620&height=620&name=MicrosoftTeams-image%20(1).png)

Nasz EDP w akcji

"Dzięki EgoSecure Data Protection bezpieczeństwo danych jest zapewnione na urządzeniach końcowych. Szczególnie podoba nam się prosta obsługa".

Martin Kuhn

FAQ

Jak radzi sobie z szyfrowaniem danych?

Nasz EDP wykorzystuje standardowe metody szyfrowania, takie jak AES, aby zabezpieczyć dane, z którymi pracujesz. Wykorzystuje również inteligentne algorytmy, które zapobiegają dostaniu się poufnych informacji w niepowołane ręce.

Jakie środki bezpieczeństwa oferuje Matrix42 EDP przed naruszeniem danych?

Nasz EDP proaktywnie wyszukuje zagrożenia i podejmuje działania w celu powstrzymania ich przed zakłóceniem działalności firmy. Od ochrony przed złośliwym oprogramowaniem, przez kontrolę dostępu do sieci, po zapobieganie utracie danych.

Czy zintegruje się z istniejącymi systemami IT?

Tak. Nasz EDP integruje się z popularną istniejącą infrastrukturą IT i systemami. Konfiguracja przebiega szybko, bezpiecznie i przy minimalnych zakłóceniach.

W jaki sposób EDP zarządza urządzeniami zdalnymi?

Twoje zespoły będą mogły zdalnie monitorować urządzenia końcowe i zarządzać nimi z dowolnego miejsca na świecie. Mogą również podejmować szybkie działania w celu rozwiązania wszelkich pojawiających się problemów - bez konieczności dostępu do samego urządzenia.

W jaki sposób pomaga firmom zachować zgodność z przepisami dotyczącymi ochrony danych?

Dzięki takim funkcjom, jak szyfrowanie danych, kontrola dostępu i dzienniki audytu, będziesz mieć wszystko, czego potrzebujesz, aby spełnić wymagania zgodności. Wbudowane jest również zapobieganie utracie danych, dzięki czemu można zachować zgodność z RODO i uniknąć kosztownych kar.

Potrzebujesz pomocy?

5 powodów, dla których warto wybrać Matrix42

Wskaźnik zadowolenia klientów

Dzienna liczba użytkowników na całym świecie

Szybsze wdrożenie

Zwrot z inwestycji przy użyciu naszej platformy ESM

Lata doświadczenia